Saiba mais sobre os requisitos de pentest para SOC 2 e como aumentar a postura de segurança de sua empresa.

Este artigo continuará a ser atualizado com novos requisitos para 2024, caso entrem em vigor.

Sua empresa está passando por uma longa jornada de compliance, e você provavelmente está se perguntando: quais são os requisitos de pentest para SOC 2 e o papel da varredura de vulnerabilidades para uma auditoria?

Alcançar compliance com SOC 2 é agora um passo essencial para muitas empresas, especialmente aquelas que operam no espaço SaaS, para provar a terceiros que possuem procedimentos robustos para salvaguardar os sistemas de dados e de informação, particularmente na nuvem. Em muitos casos, a apresentação de um relatório SOC 2 Type I ou Type II pode determinar se um acordo ou negócio será ou não fechado, ressaltando sua importância para muitas organizações, pois tem um impacto direto na receita e na confiança em sua empresa.

Para garantir a conformidade com os Service Trust Criteria da AICPA (em inglês, American Institute of Certified Public Accountants), é necessário uma varredura de vulnerabilidades ou pentest para uma auditoria SOC 2? Esta é uma pergunta com a qual muitas organizações tem em aberto, e a resposta às vezes não é clara, pois há várias informações contraditórias na Internet sobre este tópico.

Neste artigo, exploraremos os requisitos para varredura de vulnerabilidade e testes de segurança no contexto do SOC 2 e orientaremos sua organização para determinar se estas avaliações são necessárias para atingir seus objetivos de conformidade com a norma.

O que é conformidade com o SOC 2?

SOC 2 é um conjunto de padrões que as organizações devem aderir para garantir que políticas e práticas sejam implementadas para aumentar a segurança de seus sistemas e dados.

O American Institute of Certified Public Accountants (AICPA) supervisiona o framework. Para se tornarem compatíveis com o SOC 2, as empresas e instutições devem ter políticas e procedimentos abrangentes para gerenciar os riscos de cibersegurança. Elas também devem passar por auditorias independentes regulares para garantir que seus sistemas tenham medidas de segurança adequadas.

As diferenças entre o SOC 2 Type I e Type II

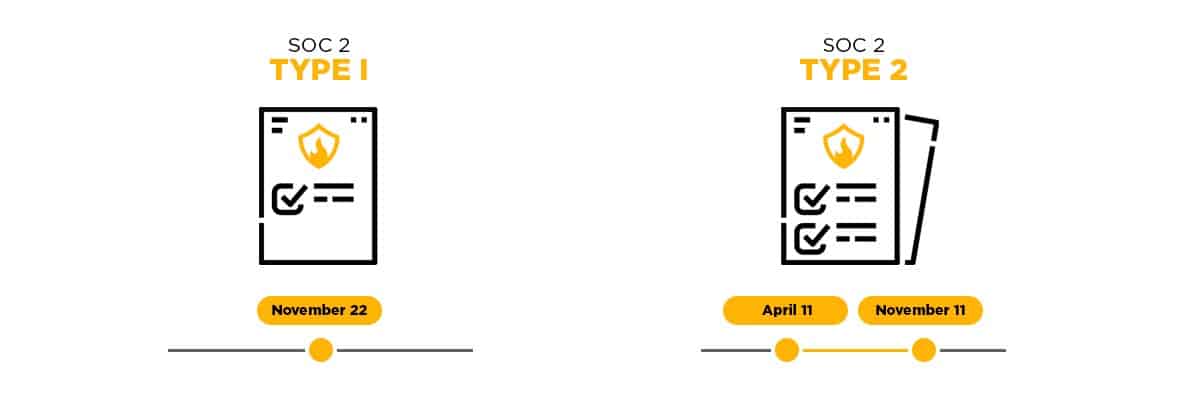

Dois tipos de relatórios de atestado AICPA SOC 2 são SOC 2 Type I e Type II. A diferença entre eles é a seguinte:

- SOC 2 Type I: relatórios sobre os controles de segurança da informação de uma organização em um momento específico. A ideia é identificar os controles e se eles são adequados ao propósito.

- SOC 2 Type II: relatórios sobre os controles de segurança de uma organização durante um período de tempo (3-12 meses). O objetivo principal é determinar se os controles funcionam como pretendido e se cumprem os requisitos dos Trust Service Criteria da AICPA. Eles são mais abrangentes e valiosos para os clientes que avaliam o compromisso e a estratégia de longo prazo de uma organização em relação à segurança cibernética.

Quais são os Trust Services Criteria da AICPA para SOC 2?

Há cinco princípios dos critérios da AICPA:

- Segurança

- Disponibilidade

- Integridade de processamento

- Confidencialidade

- Privacidade

Pentest para SOC 2 e varredura de vulnerabilidade: o que são eles?

Os testes de penetração e varredura de vulnerabilidade são duas ferramentas críticas que podem ser usadas para avaliar a segurança de um sistema de computador e verificar a postura geral de segurança de uma organização e colocar à prova os controles projetados para proteger contra ataques cibernéticos.

Também conhecido pela forma curta “pentest”, o teste de intrusão envolve um ataque simulado usando as mesmas ferramentas, táticas, técnicas e procedimentos que um invasor, para fins de testes de segurança dos sistemas informáticos. A intenção é identificar vulnerabilidades e explorar fraquezas para comprometer e demonstrar impacto em um sistema específico, uma rede ou uma organização inteira.

A demonstração do impacto pode ser exibida em diferentes formas, como a obtenção de acesso a ativos confidenciais, como dados de clientes, ou informações estratégicas sensíveis ao nível da diretoria.

Por outro lado, a varredura de vulnerabilidades é um processo automatizado que tenta identificar vulnerabilidades conhecidas e pode servir como um indicador inicial da postura de segurança da empresa.

Os testes de penetração e a varredura de vulnerabilidades podem ajudar a identificar riscos de segurança, mas eles têm diferentes pontos fortes e fracos. Os testes são mais propensos a encontrar vulnerabilidades desconhecidas, mas são mais demorados e caros. A varredura tem menor probabilidade de encontrar vulnerabilidades que não seguem os padrões conhecidos, mas é muito mais rápida e barata.

O teste de penetração é um requisito para o SOC 2?

A resposta é não. Embora o teste de penetração possa ser valioso para qualquer organização, não é necessário para atingir ou alcançar a conformidade SOC 2. Entretanto, os auditores frequentemente recomendam avaliações de pentesting para aumentar a auditoria e cumprir certos itens dos Trust Service Criteria (Monitoring Activities) – tradução livre:

- Princípio COSO 16: “A entidade seleciona, desenvolve e realiza avaliações contínuas e/ou separadas para verificar se os componentes do controle interno estão presentes e funcionando”.

- Ponto de foco do CC4.1: “A administração utiliza uma variedade de diferentes tipos de avaliações contínuas e separadas, incluindo testes de penetração, certificações independentes feitas contra especificações estabelecidas (por exemplo, certificações ISO), e avaliações de auditoria interna”.

Há uma menção de pentesting nos critérios, sugerindo que ele pode ser um dos métodos para realizar as avaliações necessárias. Ainda assim, um auditor pode dizer que o certificado ISO 27001 atual de sua organização é suficiente para cumprir os requisitos, por exemplo.

Em nossa experiência, até mesmo programa público de bug bounty de um cliente foi uma vez aceito por um auditor como prova para atender ao CC4.1. Está tudo aberto à interpretação, mas não há dúvida de que o teste de intrusão é um passo crucial para satisfazer este requisito, com o benefício adicional de descobrir os riscos aos quais sua organização pode estar exposta e melhorar sua resiliência contra ataques cibernéticos.

SOC 2 requer varredura de vulnerabilidades?

A resposta curta é não; a conformidade SOC 2 não exige varredura de vulnerabilidades, mas é recomendada como boa prática para qualquer programa robusto de cibersegurança.

Apesar de não ser obrigatório, a varredura de vulnerabilidade pode ajudar a satisfazer os seguintes requisitos dos Trusted Services Criteria (System Operations), em tradução livre:

- CC7.1: “Para cumprir seus objetivos, a entidade usa procedimentos de detecção e monitoramento para identificar (1) mudanças nas configurações que resultam na introdução de novas vulnerabilidades, e (2) suscetibilidades a vulnerabilidades recém-descobertas”.

- Ponto de foco CC7.1: “Conduz varreduras de vulnerabilidade – A entidade conduz varreduras de vulnerabilidade projetadas para identificar potenciais fragilidades ou configurações erradas periodicamente e após qualquer mudança significativa no ambiente toma medidas para remediar deficiências identificadas em tempo hábil”.

A varredura de vulnerabilidade é uma atividade que apoia as diretivas do CC7.1, mas não é necessária.

Empresas devem considerar a incorporação de varreduras regulares de vulnerabilidade em suas práticas de segurança porque as resultantes de não manter os sistemas atualizados e a falta de correção em tempo hábil são consideradas a causa de 60% das violações de dados, de acordo com a Automox.

Minha empresa deve realizar testes de penetração e varredura de vulnerabilidade como parte de minha auditoria de conformidade SOC 2?

Não é necessário realizar testes de penetração e avaliações de vulnerabilidade para atingir a conformidade com o SOC 2. Entretanto, elas podem ser uma parte essencial dos esforços de cibersegurança de uma organização para reforçar a resiliência e melhorar as defesas contra ransomware, violações de dados e outras ameaças cibernéticas emergentes que afetam as empresas em todo o mundo.

A varredura de vulnerabilidades e os testes de penetração podem ajudá-lo a avaliar a eficácia de seus controles de segurança e identificar áreas onde sua segurança de TI precisa melhorar. Combinados, eles são uma parte essencial de qualquer programa de segurança abrangente. Ao conduzir regularmente tais atividades, você pode garantir que seus sistemas estejam protegidos contra várias ameaças cibernéticas.

Se sua organização está considerando realizar testes de penetração ou varredura de vulnerabilidade como parte de seu processo de auditoria SOC 2, entre em contato conosco para discutir suas necessidades.

Observações finais

O SOC 2 pode ser uma ferramenta valiosa para organizações que buscam melhorar seus procedimentos de segurança da informação, proteger dados de clientes e demonstrar fortes controles no local.

Os testes de penetração e varredura de vulnerabilidade são ferramentas essenciais para avaliar os sistemas e a segurança de dados de uma organização. Entretanto, elas não são obrigatórias para fins de conformidade com o SOC 2. Como parte de uma auditoria de conformidade SOC 2, elas podem ajudar a identificar riscos e vulnerabilidades potenciais e garantir que controles apropriados estejam em vigor para mitigar esses riscos.

A inclusão ou não de testes de penetração e varredura de vulnerabilidade como parte de uma auditoria SOC 2 deve ser baseada no perfil de risco, necessidades e objetivos de segurança específicos de cada organização. O fornecimento de relatórios de pentesting e provas de varreduras trimestrais de vulnerabilidade tornará sua experiência de auditoria mais suave e o auditor confiante sobre as práticas de cibersegurança de sua organização.

FAQ

SOC 2 requer testes de penetração?

Não, não requer. Entretanto, os auditores frequentemente recomendam testes de penetração para satisfazer plenamente os Critérios CC4.1 do Trust Service da AICPA.

A varredura de vulnerabilidades é um requisito para o SOC 2?

A resposta é não, mas pode ser usada para atender ao requisito delineado nos Critérios CC7.1 do Trust Service Criteria da AICPA.

Devo realizar um pentest como parte de minha auditoria SOC 2?

Embora um pentest não seja obrigatório, ele pode aumentar a auditoria e aumentar a confiança do auditor em seus controles de cibersegurança.