Segurança de aplicações

Pentest em

aplicações web e API

Protegemos suas aplicações web e APIs além do OWASP Top 10, focando em vulnerabilidades específicas da pilha de software em uso e lógica comercial única de suas aplicações.

Aumente a segurança

de suas aplicações web e api

Nossos analistas de segurança realizam manualmente um pentest sob medida, auxiliados por ferramentas e scripts personalizados para cada teste. Vamos além dos problemas comuns listados no OWASP Top 10 para testar sua lógica de negócios e controles operacionais, através de uma perspectiva black box, grey box, ou white box.

Esta abordagem nos permite descobrir vulnerabilidades que muitas vezes passam despercebidas dos métodos tradicionais de testes de segurança e dos scanners automatizados.

Após a conclusão do teste de invasão, identificamos vulnerabilidades de segurança em seus aplicativos web e APIs. Também oferecemos as sugestões necessárias para remediar e corrigir os problemas, com o objetivo de melhorar suas defesas contra ataques cibernéticos.

Vá além de análises comuns

e reforce sua segurança

Obtenha uma análise feita sob medida

Cada empresa é diferente. É por isso que escutamos, analisamos e adaptamos nossos pentests para atender às suas necessidades e exigências.

Trabalhe com nossa equipe de hackers éticos especializados, com experiência mundial e certificados com OSCP, OSWE, OSCE e CREST CRT.

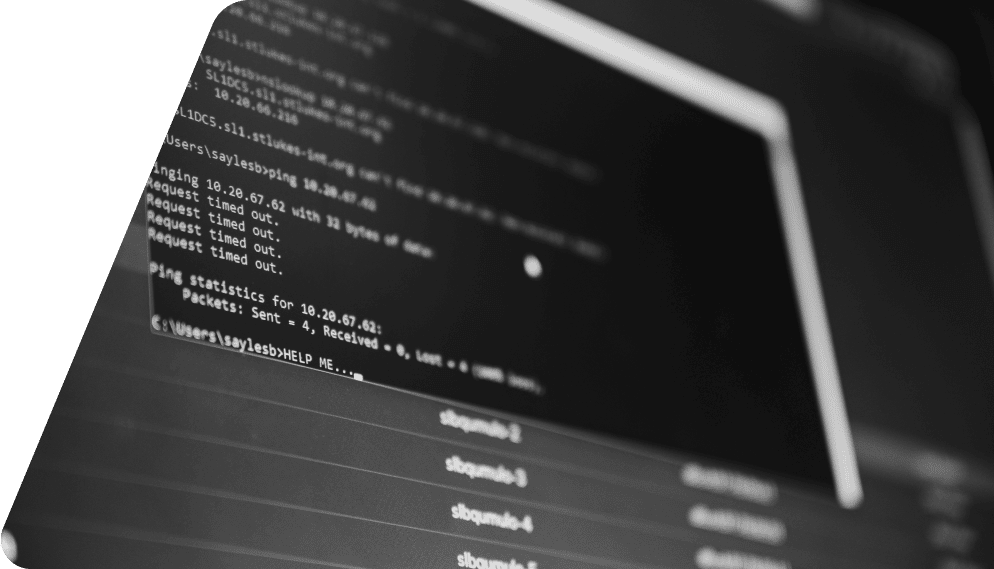

Muito além de scanners automatizados

Scanners automatizados são bons para encontrar vulnerabilidades simples, mas para descobrir vulnerabilidades de alto risco e falhas de lógica de negócio é necessária a experiência de um analista de segurança qualificado.

Todos os nossos testes de intrusão são realizados predominantemente de forma manual para que possamos encontrar vulnerabilidades altamente críticas.

Transparência e resultados em tempo real

Nossa equipe oferece uma comunicação próxima durante todo o projeto, e reporta as vulnerabilidades encontradas em tempo real.

Relatórios fáceis de entender e retestes gratuitos

Receba um relatório claro e fácil de entender, além da nossa experiência para ajudá-lo a corrigir efetivamente as vulnerabilidades encontradas.

Oferecemos retestes gratuitos até 90 dias após a conclusão, para garantir que todas as falhas sejam corrigidas com sucesso.

Tenha uma idéia clara do impacto ao seu negócio

Simulamos ataques realísticos para avaliar sua postura de segurança. Nosso relatório final fornece provas do potencial que um ataque malicioso poderia causar.

Integre com os seus processos de DevOps

Penetration testing de aplicações durante todo o ciclo de vida do desenvolvimento de software fornece uma visão antecipada à falhas, reduzindo as chances de vulnerabilidades passarem despercebidas e entrarem em produção.

Conheça nossos relatórios de pentest

Trabalhamos com uma metodologia sob medida baseada em práticas reconhecidas pela indústria, como OWASP, PTES e OSSTMM. Vamos além do OWASP Top 10, o que nos permite descobrir e classificar vulnerabilidades que muitas vezes voam sob o radar dos métodos tradicionais de testes de segurança e dos scanners de segurança automatizados.

Um novo patamar

em segurança digital.

Você está pronto?

Nós estamos! Fale com nossos especialistas e entenda como podemos auxiliar sua empresa a criar fortes defesas contra ameaças cibernéticas.